Luego de que el presidente Andrés Manuel López Obrador y la Secretaría de la Defensa Nacional negaron que realicen espionaje contra periodistas y activistas, a pesar de las pruebas, la Red en Defensa de los Derechos Digitales (R3D) afirmó que la Sedena no ha desmentido la investigación sobre “Ejército espía”, que se publicó este fin de semana.

Señaló que la dependencia federal no ha refutado dos hechos comprobados con diversos documentos. El primero, la existencia del contrato entre la Sedena y Comercializadora Antsua DN-10 SAIT-1075/P/2019 -celebrado en abril de 2019- para la prestación del “Servicio de Monitoreo Remoto de Información”, como lo revela el Oficio SGE-3335 dirigido al secretario de la Defensa Nacional.

El segundo, el ocultamiento de la existencia de esa contratación en al menos tres momentos distintos: al responder la solicitud de acceso a la información 0000700340519; al contestar el requerimiento realizado por la Auditoría Superior de la Federación en la solicitud AECF/1095/2021 y en el requerimiento de la FGR relacionado a la carpeta de investigación FED/SDHPDSC/UNAI-CDMX/0000430/2017.

En un comunicado, la Red indicó que tampoco se desvirtúa la infección a través del malware Pegasus en contra de Raymundo Ramos, Ricardo Raphael y un periodista de Animal Político, tal como ha sido comprobado por Citizen Lab.

Ante ello, exigió al gobierno y a la Sedena probar sus descalificaciones a la investigación “Ejército espía”.

Pidieron publicar en su totalidad el contrato DN-10 SAIT-1075/P/2019, incluyendo sus anexos técnicos y cualquier información relacionada a su contratación y a la prestación del “Servicio de Monitoreo Remoto de Información” y responder si los documentos que demuestran la contratación con Comercializadora Antsua y el ocultamiento de la misma ante la ASF, la FGR y R3D son falsos o auténticos.

Además, clarificar si las “acciones de inteligencia” incluyen la intervención de comunicaciones privadas; en su caso, publicar versión pública de cualquier autorización judicial federal otorgada a la Sedena para la intervención de comunicaciones privadas.

También exigieron solicitar pública y formalmente a la empresa NSO Group y al Ministerio de Defensa de Israel que revelen su lista de clientes en México y las licencias de exportación aprobadas, respectivamente, así como mostrar evidencia que desvirtúe el análisis forense elaborado por Citizen Lab de la Universidad de Toronto.

ONG exigen indagar violaciones a la privacidad

Por su parte, al menos 176 organizaciones exigieron que se realicen investigaciones “diligentes, independientes y exhaustivas” para esclarecer las intervenciones de comunicaciones ilegales contra las víctimas.

En un pronunciamiento, pidieron a las autoridades, principalmente a las Fuerzas Armadas, el cese inmediato de cualquier acto de hostigamiento o amenaza que obstaculice el ejercicio de los derechos a la privacidad, libertad de expresión y defensa de los derechos humanos, particularmente de las organizaciones y víctimas que ha revelado la investigación “Ejército Espía”.

“Exigimos se adopten todas las medidas necesarias para garantizar la seguridad tanto para las organizaciones, como para las víctimas”, señalaron.

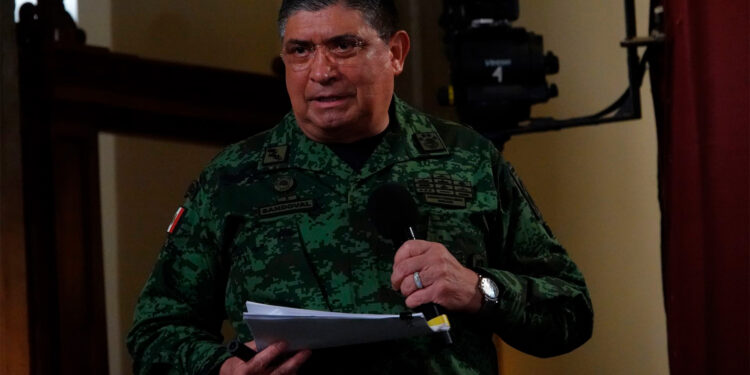

Sedena compró software espía en 2019

Este domingo, se publicó una investigación en donde se informa que el Ejército mexicano compró, en 2019, un programa para el “servicio de monitoreo remoto de información” que se usa para intervenir los teléfonos celulares, a pesar de las declaraciones presidenciales en sentido contrario. Documentos oficiales confirman que la Secretaría de la Defensa Nacional (Sedena) hizo esa contratación con la empresa Comercializadora Antsua, SA de CV, representante en México de la empresa NSO Group, dueña del software de espionaje Pegasus.

Ese mismo año, los teléfonos de al menos tres personas fueron intervenidos con Pegasus para monitorear llamadas y mensajes: un periodista de Animal Político; Raymundo Ramos, defensor de derechos humanos en Tamaulipas, y el periodista y escritor Ricardo Raphael, como pudo comprobar Citizen Lab, de la Universidad de Toronto, luego de hacer un análisis forense a sus equipos.

En los tres casos, la intervención ilegal a los teléfonos ocurrió cuando los afectados investigaban temas relacionados con presuntas violaciones a derechos humanos cometidas por las Fuerzas Armadas.